Dependabotは本当に効果があるのか?包括的な調査から見えた脆弱性対応の実態

公開日

オープンソースソフトウェア(OSS)の利用が当たり前になった現代の開発現場では、その依存関係に潜む脆弱性のリスク管理が重要な課題となっています。この課題に対する強力なソリューションとして注目されているのが、GitHubに統合された自動化ツール「Dependabot」です。しかし、Dependabotは本当に効果的なのでしょうか?開発者はその提案をどのように扱っているのでしょうか?

本記事では、学術論文「Securing dependencies: A comprehensive study of Dependabot’s impact on vulnerability mitigation」で報告された、978のJavaScriptプロジェクトと4,195件のセキュリティアップデートを対象とした大規模な調査結果に基づき、Dependabotが脆弱性対応に与える影響の実態を詳しく解説します。

開発者はDependabotの提案をどれくらい受け入れている?

調査によると、Dependabotから送られたセキュリティアップデートのプルリクエストのうち、57%が開発者によってマージされていることが明らかになりました。これは、開発者がDependabotを信頼し、その提案の半数以上をプロジェクトに受け入れていることを示しています。

この結果は、Dependabotが開発現場において、依存関係の脆弱性を管理するための重要なツールとして機能している実態を浮き彫りにしています。

アップデート承認の鍵はテストとCIにあり

Dependabotの提案をマージする際、開発者が最も懸念することの一つが「意図しない破壊的な変更」です。この懸念を払拭し、アップデートの承認率を高める鍵は、テストと継続的インテグレーション(CI)ツールの導入にあるようです。

調査では、テストとCIの両方を導入しているプロジェクトと、そうでないプロジェクトの比較が行われました。結果は以下の通りです。

| 条件 | マージ率 |

|---|---|

| テスト あり | 54% |

| テスト なし | 54% |

| CI あり | 55% |

| CI なし | 54% |

| テスト + CI 両者ともあり | 58% |

| テスト + CI 両者ともなし | 55% |

テストとCIの両方を導入しているプロジェクトでは、アップデートのマージ率が58%に達し、どちらも導入していないプロジェクトの55%を上回りました。このことから、自動テストによってアップデートの安全性を確認できる体制が、開発者の心理的な負担を軽減し、迅速なマージを後押ししていると考えられます。

無視された提案の行方:手動での脆弱性対応

Dependabotの提案がマージされなかった場合、その脆弱性は放置されてしまうのでしょうか?調査結果は、そうではないことを示しています。

| 対応状況 | 割合 |

|---|---|

| Dependabotによる修正 | 53.48% |

| 開発者による手動修正 | 30.27% |

| 未修正 | 16.25% |

驚くべきことに、脆弱性全体の約30%は、開発者によって手動で修正されていました。これは、開発者がDependabotの提案を直接マージしない場合でも、脆弱性の存在を認識し、自らの手で対応しているケースが多いことを意味します。Dependabotは、単なる自動修正ツールとしてだけでなく、脆弱性を開発者に知らせる「警告システム」としても重要な役割を果たしているのです。

自動か手動か?脆弱性修正のスピード比較

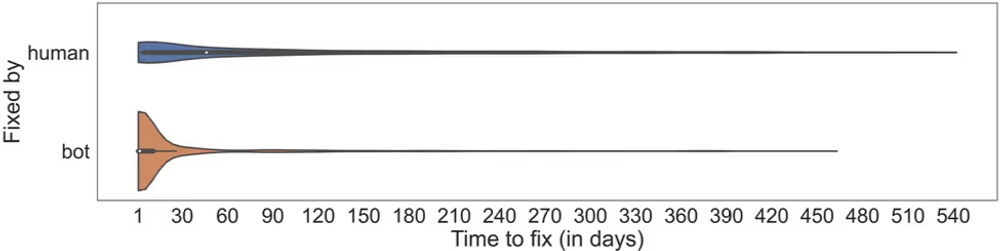

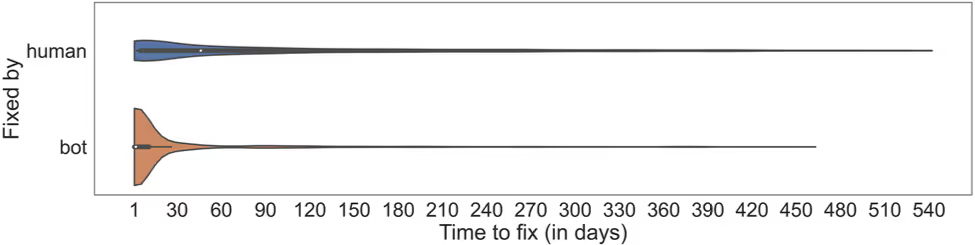

脆弱性対応において、スピードは非常に重要です。Dependabotによる自動修正と、開発者による手動修正では、対応時間にどれほどの差があるのでしょうか。

上の図が示すように、両者の間には明確な差が存在します。

- Dependabotによる修正: 修正時間の中央値は1日未満。約半数のアップデートが1日以内にマージされています。

- 手動による修正: 修正時間の中央値は1.5ヶ月(約45日)以上。

この結果は、Dependabotを利用することで、脆弱性を迅速に解決できることの強力な証拠と言えます。手動での対応は、問題の調査や修正、テストに時間がかかり、対応が長期化する傾向にあります。

Dependabotは開発者の「インスピレーション」の源泉か

手動修正の中には、興味深い傾向が見られました。調査によると、手動で修正されたケースの約15%が、Dependabotが以前に提案していたバージョンと全く同じバージョンへアップデートしていました。

これは、開発者が一度は提案を退けたものの、後になってその提案内容を参考に手動で修正を行っている可能性を示唆しています。つまり、Dependabotは開発者にとって、修正の「インスピレーション」の源泉となっている可能性があるのです。この事実は、Dependabotが開発者の意思決定プロセスに間接的に影響を与えていることを示しており、その価値をさらに裏付けるものです。

まとめ:Dependabotを最大限に活用するために

今回の調査結果から、Dependabotは現代のソフトウェア開発におけるセキュリティ脆弱性管理に、非常に効果的なツールであることが明らかになりました。

- 高い受容性: セキュリティアップデートの半数以上がマージされており、開発者に広く受け入れられています。

- テストとCIの重要性: 自動テストの体制を整えることで、アップデートの承認率が向上します。

- 迅速な脆弱性対応: 自動修正により、手動に比べて圧倒的に速く脆弱性を解決できます。

- 警告システムとしての役割: たとえマージされなくても、脆弱性の存在を開発者に知らせ、手動での対応を促す効果があります。

Dependabotは、もはや単なる「おせっかいなボット」ではありません。開発ワークフローに深く根ざし、ソフトウェアの安全性を維持するための不可欠なパートナーと言えるでしょう。この強力なツールを最大限に活用し、CI/CDパイプラインと緊密に連携させることで、私たちはより安全で堅牢なソフトウェアを効率的に開発していくことができるはずです。

Webサービスや社内のセキュリティにお困りですか? 弊社のサービス は、開発チームが抱える課題を解決し、生産性と幸福度を向上させるための様々なソリューションを提供しています。ぜひお気軽にご相談ください!

参考資料: