認証情報をGitHubにアップロードすると何秒で流出する?最新の調査結果

公開日

Webサービスやアプリ開発の現場では、GitHub をはじめとするコードリポジトリはもはや必須ツール。しかし、その手軽さの裏に、恐ろしい落とし穴が潜んでいることをご存知ですか?

もし、あなたのソースコードや設定ファイルに、うっかり AWS のアクセスキーなどの機密情報を含めて公開してしまったら…? 悪意のあるボットは、そんなミスを 決して見逃しません。

今回は、サイバーセキュリティ企業 Cybenari が実施した衝撃的な調査結果をもとに、ボットがどれほど迅速かつ執拗に機密情報を探し出しているのか、その実態に迫ります。

カナリアトークンを使った実験で明らかに

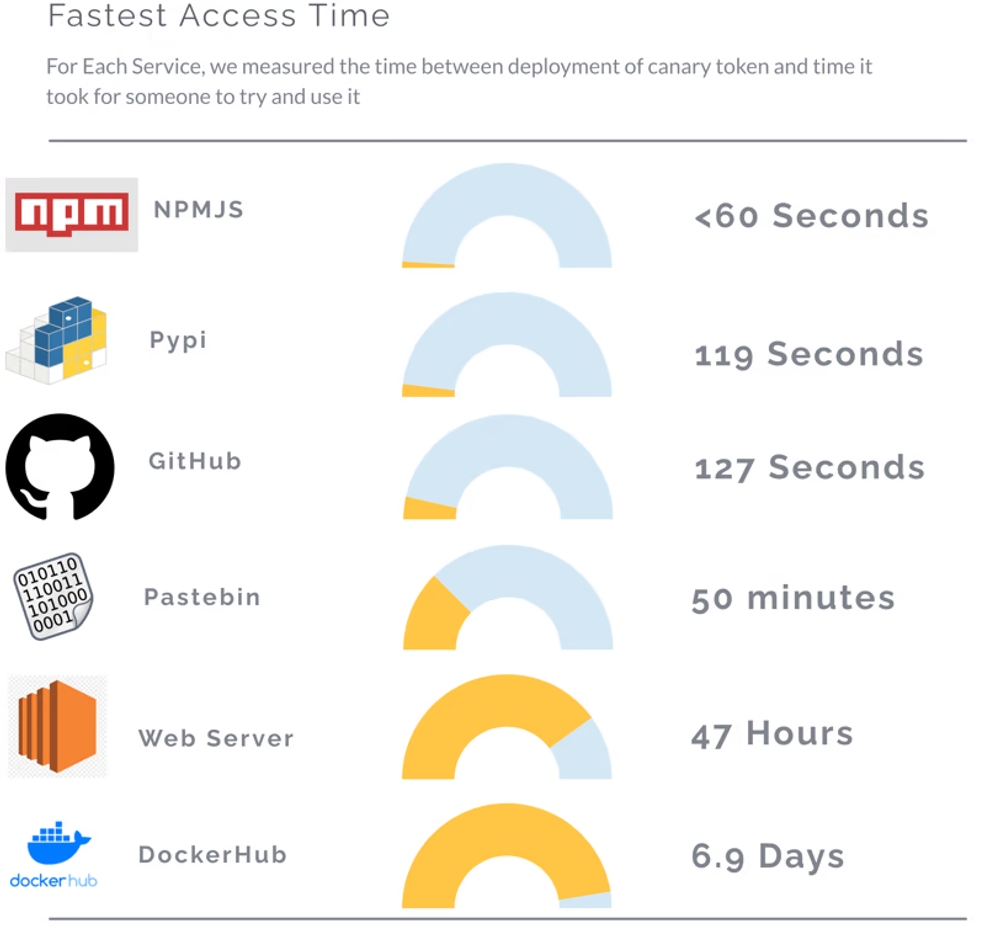

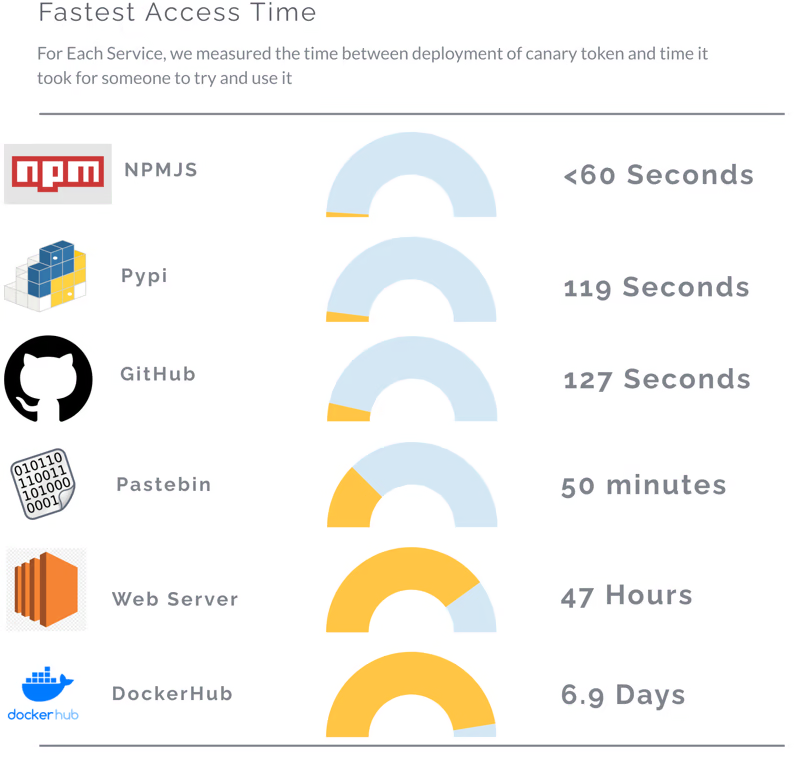

Cybenari は、GitHub、DockerHub、Pastebin などのプラットフォームに、わざと AWS の認証情報( カナリアトークン )を埋め込んだコードを公開するという実験を行いました。カナリアトークンとは、アクセスされるとアラートを発する仕組みのダミーデータであり、不正アクセスの検知に役立ちます。

結果は衝撃的でした。なんと GitHub では公開後わずか2分以内 に、 NPMJS では1分以内 にカナリアトークンへのアクセスが確認されたのです。悪意のあるボットは、常に新たなコードを監視し、機密情報を探し求めているということが、この実験で如実に示されました。

開発者も驚く、ボットの意外な行動パターン

今回の調査では、興味深い結果もいくつか見られました。

-

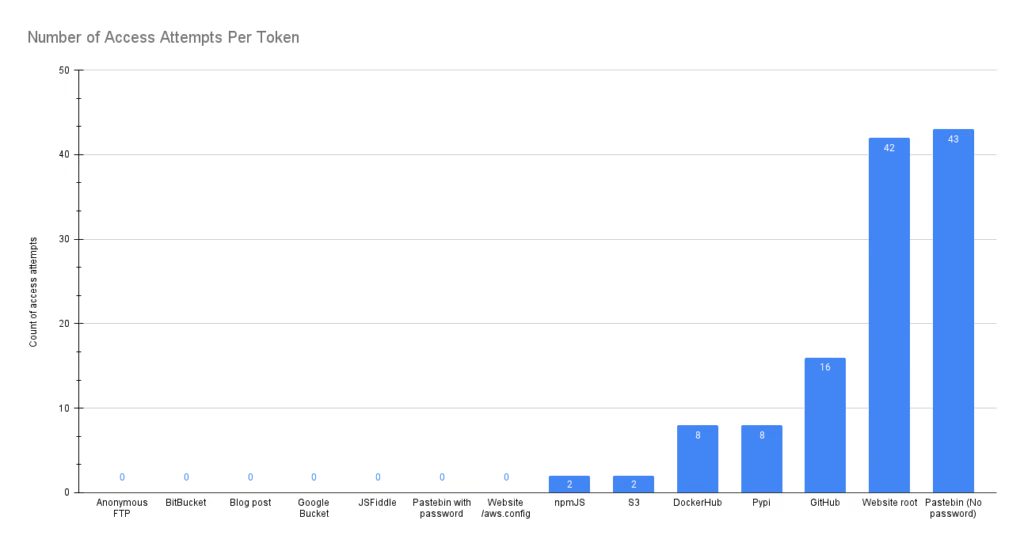

Bitbucket と GitLab ではアクセスが確認されなかった。 GitHub に比べて利用者が少ない、あるいはボット対策が厳しいなどの理由が考えられますが、油断は禁物です。

-

パスワードで保護した Pastebin への公開は安全だった。 一方で、パスワードなしの Pastebin に埋め込んだカナリアトークンはすぐにアクセスされました。機密情報は、安易に公開しないことが鉄則です。

-

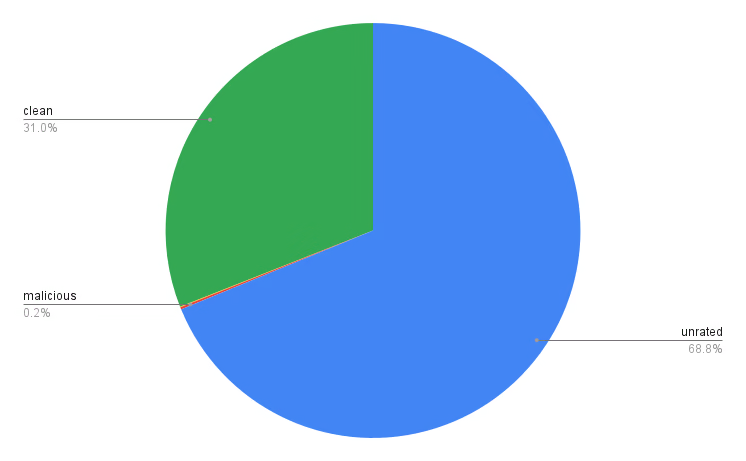

悪意のある IP アドレスのリストは役に立たなかった。 調査対象となったIPアドレスの68.8%が「無評価」と分類され、悪意のあるIPアドレスのリストは、誤検知率の高さから、あまり役に立たないことが分かりました。セキュリティ対策は、多層的に行うことが重要です。

あなたのコードを狙うボットの正体とは?

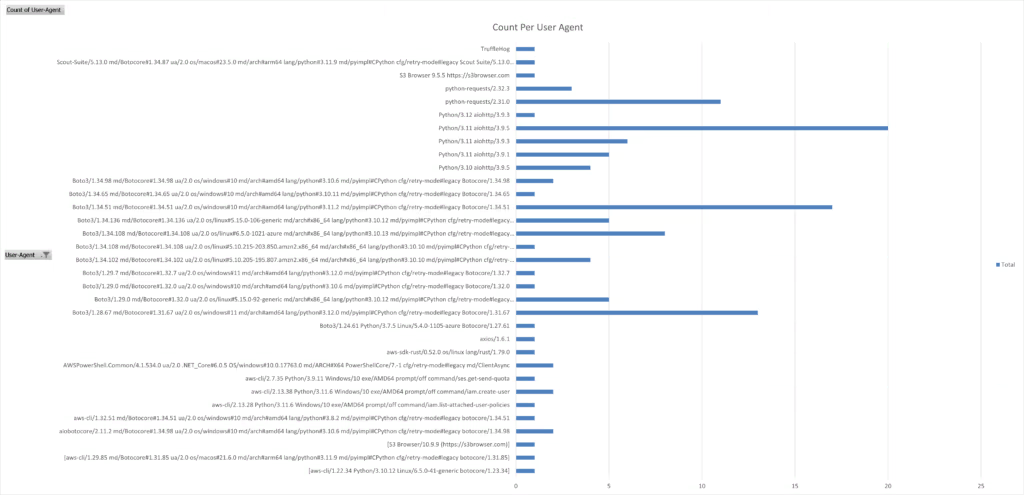

今回の調査では、アクセスに使用された User Agent の分析も行い、ボットの正体に迫りました。その結果、AWS SDK のメインライブラリである botocore3 を使用したアクセスが最も多く、次いで python-requests、axios、AIOHTTP などの著名な HTTP ライブラリを使用したアクセスが多いことが分かりました。

このことから、アクセス試行の多くは、自動化されたツールによって行われていると推測されます。高度な技術を持つ攻撃者が、あなたのコードを狙っている可能性も否定できません。

今すぐできる対策とは? 明日から実践できる7つの鉄則

今回の調査結果を踏まえ、開発者やセキュリティ担当者は早急に以下の対策を講じる必要があります。

- 厳格なアクセス制御: 機密情報へのアクセスは、必要最低限の担当者のみに制限しましょう。

- 最小権限の原則: ユーザーには、業務に必要な最小限のアクセス権限のみを与えましょう。

- トークンの定期的なローテーション: アクセスキーやパスワードなどのトークンは、定期的に自動更新するようなシステムを構築しましょう。

- 環境ごとに異なるトークンの使用: 開発環境、本番環境、テスト環境など、環境ごとに異なるトークンを使用しましょう。万が一、開発環境のトークンが漏洩しても、本番環境への影響を最小限に抑えられます。

- 強力な暗号化: 機密情報は、強力な暗号化方法を用いて保管・送信しましょう。

- 包括的な監視とログ: 不正アクセス試行を迅速に検知・対応するために、包括的な監視とログシステムを構築しましょう。

- 定期的なセキュリティ監査の実施: システムの脆弱性を洗い出し、対策するために、定期的なセキュリティ監査を実施しましょう。

「自分だけは大丈夫」という考えは捨て、 悪意のある攻撃者から貴重なコードと機密情報を守るために、今すぐできる対策から取り組んでいきましょう!

まとめ:世界規模で進行する脅威からコードを守るために

今回の Cybenari の調査では、GitHub 上の認証情報が、わずか数分のうちに悪意のあるボットに発見されるという驚愕の事実が明らかになりました。これは決して他人事ではありません。

実際に、調査で確認されたアクセス元の多くはアメリカでしたが、その他にもフランス、ドイツ、インドネシアなど、世界中の国々からアクセスがありました。日本からのアクセスは確認されなかったものの、いつ攻撃の対象となってもおかしくありません。「自分だけは大丈夫」という考えは捨て、悪意のある攻撃者から貴重なコードと機密情報を守るために、今すぐできる対策から取り組んでいきましょう!

自社のセキュリティポリシーの策定や、セキュリティ対策にご不安ですか? 弊社のサービス は、組織が抱える課題を解決し、セキュリティ対策に関する様々なソリューションを提供しています。ぜひお気軽にご相談ください!

参考資料: