IPA「情報セキュリティ白書2025」からサイバー脅威動向と未来の対策を読む

公開日

2024年、サイバーセキュリティの世界はかつてないほど複雑で深刻な脅威に直面しました。ランサムウェア攻撃による大規模なサービス停止、AIを悪用した巧妙な偽情報の拡散、そして国家が関与するサイバー攻撃の激化など、企業や組織、そして私たち個人の日常を脅かすインシデントが相次いで発生しています。このような状況下で、私たちはどのように自らを守り、未来の脅威に備えるべきなのでしょうか。

本記事では、独立行政法人情報処理推進機構(IPA)が発行した最新の調査報告書「情報セキュリティ白書2025」に基づき、2024年度に観測された国内外のサイバー脅威の動向を詳細に解説します。最新のデータと具体的な事例を通じて、現代のセキュリティリスクの実態を明らかにし、2025年に向けて企業や個人が取るべき対策の方向性を探ります。

2024年度情報セキュリティ脅威の全体像

2024年度は、情報セキュリティの脅威が一層深刻化し、サイバー攻撃の手法も高度化した年でした。国内外でランサムウェア攻撃やDDoS攻撃が相次ぎ、企業の運営や重要インフラに深刻な影響を与えています。例えば、国内では総合エンターテインメント企業がランサムウェア攻撃を受け、動画配信サービスが停止に追い込まれるなどの被害が発生しました。

また、AI(人工知能)の悪用も新たな脅威として顕在化しています。特に各国の選挙において、生成AIが偽情報の生成に多用され、選挙妨害活動が行われました。このような偽情報の流布は、社会の混乱や政府機関への信頼失墜を引き起こす可能性があり、国家の安全保障上の脅威と捉えられています。

こうした状況を受け、日本国内でもサイバーセキュリティ政策の強化が進められました。政府はサプライチェーンリスクへの対応や、セキュア・バイ・デザイン(設計段階からセキュリティを考慮する考え方)の施策を推進しています。さらに、外部からのサイバー攻撃に対して被害が発生する前の段階から能動的に防御を行う「能動的サイバー防御」の実現に向けた法整備も進められ、今後の官民連携の強化が期待されます。

【海外動向】2024年、世界で観測されたサイバー脅威の実態

2024年、世界は地政学的な緊張の高まりを背景に、国家の関与が疑われる攻撃や大規模イベントを標的とした攻撃など、多様なサイバー脅威に晒されました。ここでは、世界で観測された主要なインシデントの状況を概観します。

FBI報告に見るサイバー犯罪の被害額と件数の推移

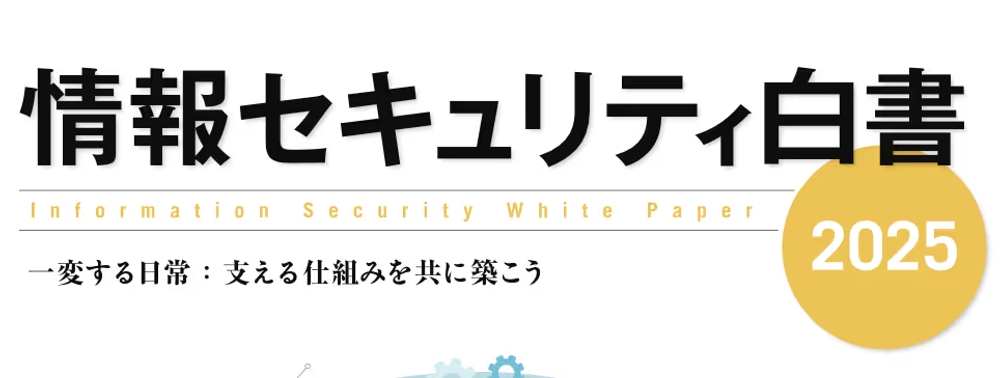

米国連邦捜査局(FBI)のインターネット犯罪苦情センター(IC3)が公開した報告書によると、2024年に届け出られたサイバー犯罪の件数は2023年から微減したものの、被害額は増加し続けていることが明らかになりました。

図表1 サイバー犯罪の届出件数と被害額の推移(2020~2024年)

図表1が示すように、届出件数は増減を繰り返している一方で、被害額は一貫して増加傾向にあり、攻撃一件あたりの被害が深刻化している可能性を示唆しています。

国家が関与する大規模攻撃とサプライチェーンへの影響

2024年は、国家の関与が疑われるサイバー攻撃が目立ちました。特に中国の支援が指摘される攻撃グループ「Salt Typhoon」は、米国の複数の通信事業者を含む世界中の企業数十社に侵入し、広範なスパイ活動や情報収集を行っていたことが明らかになっています。

また、サイバー攻撃ではないものの、セキュリティ企業CrowdStrike社のソフトウェアアップデートの不具合により、世界中の航空、医療、金融など様々な業界で大規模なIT障害が発生しました。このインシデントは、世界に広く普及している単一のソフトウェアの問題が、いかに広範囲にわたるサプライチェーンの混乱を引き起こす可能性があるかを浮き彫りにしました。

世界的なイベントを狙うDDoS攻撃の増加

2024年は、パリ2024オリンピック・パラリンピックや世界各国での選挙など、大規模なイベントが多く開催されました。これに伴い、イベントの関連組織や政治キャンペーン、選挙インフラなどを標的としたDDoS攻撃が顕著に増加しました。

Cloudflare社の観測によると、オリンピック期間中には関連スポンサーのWebサイトが大規模なDDoS攻撃を受け、米大統領選挙期間中にも選挙運動を標的とした攻撃が数日にわたり発生しました。これらの攻撃は、社会的な注目度が高いイベントを妨害し、混乱を引き起こすことを目的としています。

依然として猛威を振うランサムウェアとフィッシング

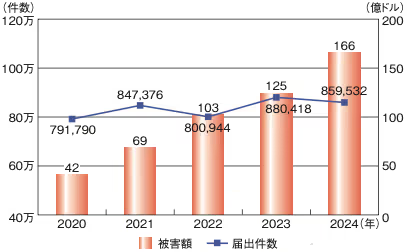

ランサムウェア攻撃の被害も深刻です。FBIの報告によれば、重要インフラにおける被害は、2024年には「重要製造業」が最も多く、次いで「医療・保健」分野が続きました。

図表2 ランサムウェア被害を受けた重要インフラの業種別構成比(2024年)

また、フィッシング対策の国際的な非営利団体APWGによると、2024年に報告されたフィッシングサイトの総数は約376万件にのぼり、依然として高い水準で推移しています。特に「ソーシャルメディア」を偽装するサイトが最多となっています。

【国内動向】日本を襲ったサイバー脅威の現状

世界的な脅威の増加は、日本国内にも大きな影響を及ぼしています。2024年度は特にフィッシングやランサムウェアによる被害が深刻化し、多くの企業や個人が影響を受けました。

フィッシング報告件数は過去最多を更新

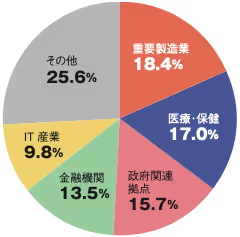

フィッシング対策協議会への報告によると、2024年度のフィッシング報告件数は約200万件に達し、前年度から約59%増と過去最多を記録しました。

図表3 フィッシング報告件数(2020~2024年度)

特にECサイト「Amazon」をかたるフィッシングが年間を通じて最も多く報告されており、私たちの生活に身近なサービスが悪用されている実態が浮き彫りになっています。また、QRコードから偽サイトへ誘導する新たな手口も確認されており、注意が必要です。

巧妙化する手口と高止まりするランサムウェア被害

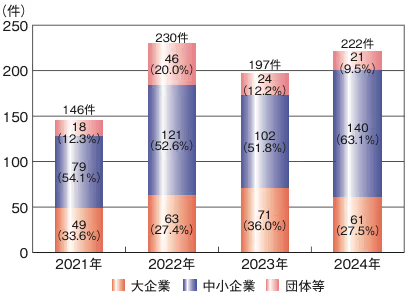

警察庁の報告によれば、2024年度に国内で確認されたランサムウェア被害は222件にのぼり、依然として多くの企業・団体が被害に遭っています。

図表4 国内のランサムウェアによる被害件数(2021~2024年)

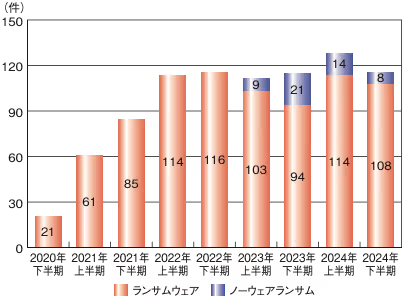

攻撃手口としては、データを暗号化して身代金を要求するだけでなく、窃取したデータを公開すると脅す「二重恐喝型」が全体の8割以上を占めています。さらに、データを暗号化せずに窃取するだけで対価を要求する「ノーウェアランサム」と呼ばれる新たな手口も確認されており、攻撃は巧妙化・多様化しています。

図表5 企業・団体等のランサムウェア被害の報告件数の推移

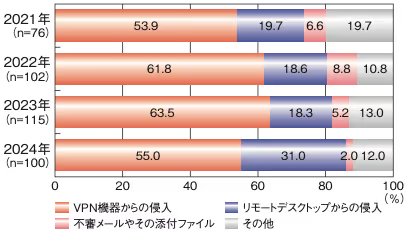

ランサムウェアの主な感染経路と高額化する復旧費用

ランサムウェアの感染経路として最も多いのは、依然としてテレワークなどで利用される「VPN機器からの侵入」であり、全体の55.0%を占めています。次いで「リモートデスクトップからの侵入」が31.0%となっており、外部から社内ネットワークへ接続する際のセキュリティ対策の不備が主な侵入経路となっています。

図表6 ランサムウェアの感染経路(2021~2024年)

また、被害後の調査・復旧に要した費用も高額化しており、2024年には「5,000万円以上」かかったと回答した企業の割合が22.5%と過去最高になりました。ランサムウェア被害は、事業停止だけでなく、経済的にも大きな負担を強いる脅威となっています。

【注目トピック】AIと偽・誤情報がもたらす新たなリスク

2024年は、AI技術の急速な発展と普及が、サイバーセキュリティの様相を大きく変えた年でもありました。特にAIの悪用と、それによって拡散される偽・誤情報が新たな社会問題として浮上しています。

AIの悪用:ディープフェイクからサイバー攻撃の自動化まで

生成AIは、本物と見分けがつかない偽の画像や動画、音声(ディープフェイク)を容易に生成する能力を持っています。これにより、個人の名誉を毀損する合成ポルノ画像の流布や、著名人になりすました詐欺など、個人を標的とした攻撃のリスクが高まっています。

さらに、サイバー攻撃者がAIを悪用する懸念も高まっています。例えば、標的型攻撃メールの文面をより自然で説得力のあるものにしたり、脆弱性を探索するコードを自動生成したりするなど、攻撃の準備段階を効率化・自動化するためにAIが利用される可能性が指摘されています。

偽・誤情報:選挙介入など安全保障を揺るがす脅威

AIによって生成・拡散される偽・誤情報は、個人のみならず社会全体、ひいては国家の安全保障をも揺るがす脅威となっています。2024年には米国大統領選挙をはじめとする世界各国の重要な選挙において、特定の候補者を中傷したり、社会の分断を煽ったりする目的で、国家が関与する組織的な偽情報キャンペーンが展開されました。

これらの「情報操作型サイバー攻撃」や「認知戦」は、民主的なプロセスそのものへの信頼を損なわせることを目的としており、現代社会における極めて深刻なリスクとして認識されています。

官民で進むセキュリティ対策と国際連携

深刻化・巧妙化するサイバー脅威に対し、日本国内および国際社会では、法整備や連携強化といった対策が加速しています。ここでは、その主要な動向を紹介します。

日本国内で進む法整備と政策(能動的サイバー防御など)

日本では、サイバー安全保障能力の向上を目的とした法整備が大きく進展しました。2025年5月には、サイバー攻撃の予兆を検知し、被害を未然に防ぐ「能動的サイバー防御」の導入を可能にする「サイバー対処能力強化法」および関連法が成立しました。これにより、従来の受け身の対策から一歩進んだ防御体制の構築が進められています。

また、経済安全保障の観点からも対策が強化されています。「経済安全保障推進法」が本格的に施行され、重要インフラの安定供給確保や、先端技術の保護、特許出願の非公開化といった制度が動き出しました。これは、技術流出やサプライチェーンの脆弱性を狙った攻撃から国益を守るための重要な一歩です。

国境を越える脅威に対抗する国際連携の強化

サイバー攻撃は国境を容易に越えるため、一国だけの対策では限界があります。この認識のもと、2024年は国際的な連携がさらに強化された年でした。

特筆すべきは、2024年12月に国連総会で「国連サイバー犯罪条約」が採択されたことです。これはサイバー犯罪に関する初の包括的な国際条約であり、国際的な捜査協力や法制度の調和を促進することが期待されます。

また、日米韓の3カ国連携による北朝鮮のサイバー脅威への対処や、オーストラリアが主導する攻撃グループ「APT40」に関する国際的な注意喚起(アドバイザリー)への共同署名など、特定の脅威に対する多国間での具体的な協力も活発化しています。

まとめ:2025年に向けて企業と個人が取るべき対策とは

本記事で概観したように、2024年度のサイバーセキュリティ脅威は、ランサムウェアやフィッシングといった従来からの脅威がより巧妙化・深刻化する一方で、AIの悪用や国家間の情報戦といった新たなリスクが顕在化するなど、極めて複雑な様相を呈しています。

このような状況を踏まえ、2025年に向けて企業や組織が取るべき対策は、もはや単一のセキュリティ製品の導入だけでは不十分です。本白書でも強調されている通り、以下の多角的なアプローチが不可欠です。

- サプライチェーン全体での対策強化: 自社だけでなく、取引先や委託先を含めたサプライチェーン全体のリスクを評価し、連携してセキュリティレベルの向上を図る必要があります。

- セキュア・バイ・デザインの実践: 製品やサービスの企画・設計段階からセキュリティを組み込むことで、根本的な脆弱性を減らすことが重要です。

- 能動的な脅威情報の収集と国際連携: 国内外の脅威インテリジェンスを積極的に収集・分析し、官民連携や国際的な枠組みを活用して、攻撃の予兆を早期に察知し対処する体制を構築することが求められます。

- 人材育成と体制整備: 最新の脅威に対応できる専門人材の育成と、インシデント発生時に迅速に行動できるCSIRT(Computer Security Incident Response Team)などの組織体制の整備が急務です。

サイバー脅威は絶えず進化し続けます。私たち一人ひとりがこの現実を直視し、継続的な学びと対策の見直しを怠らないことが、安全なデジタル社会を築くための鍵となるでしょう。

Webサービスや社内のセキュリティにお困りですか? 弊社のサービス は、開発チームが抱える課題を解決し、生産性と幸福度を向上させるための様々なソリューションを提供しています。ぜひお気軽にご相談ください!

参考資料: