【IPA調査】2023年 ランサムウェア被害の実態と2024年の脅威を解説 - 企業の44.1%が1か月以上業務停止

公開日

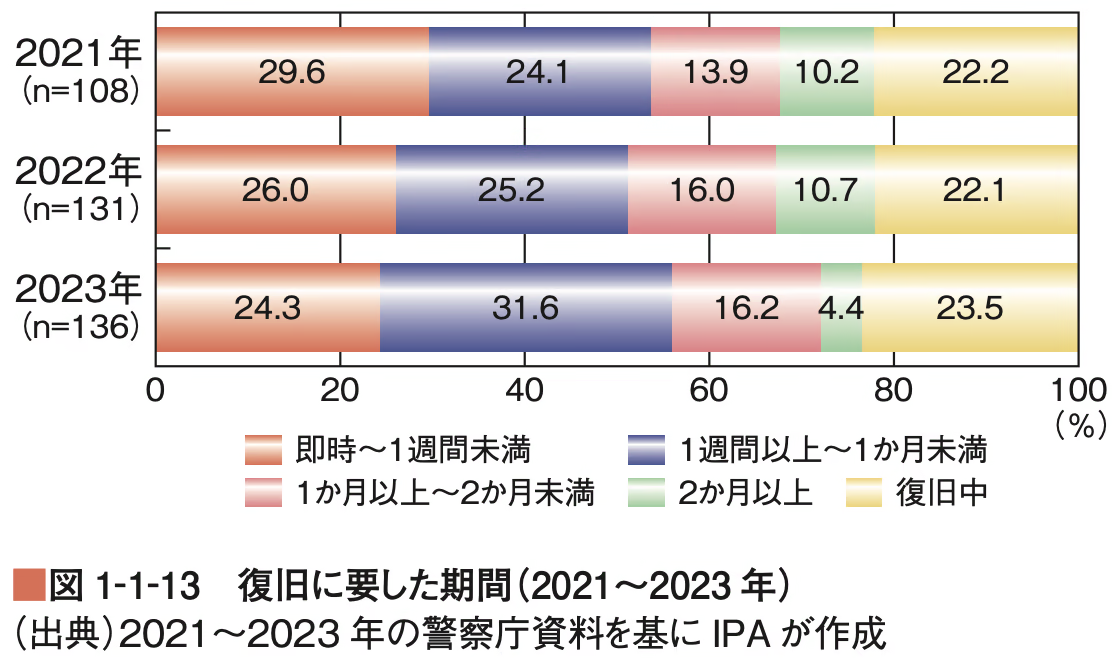

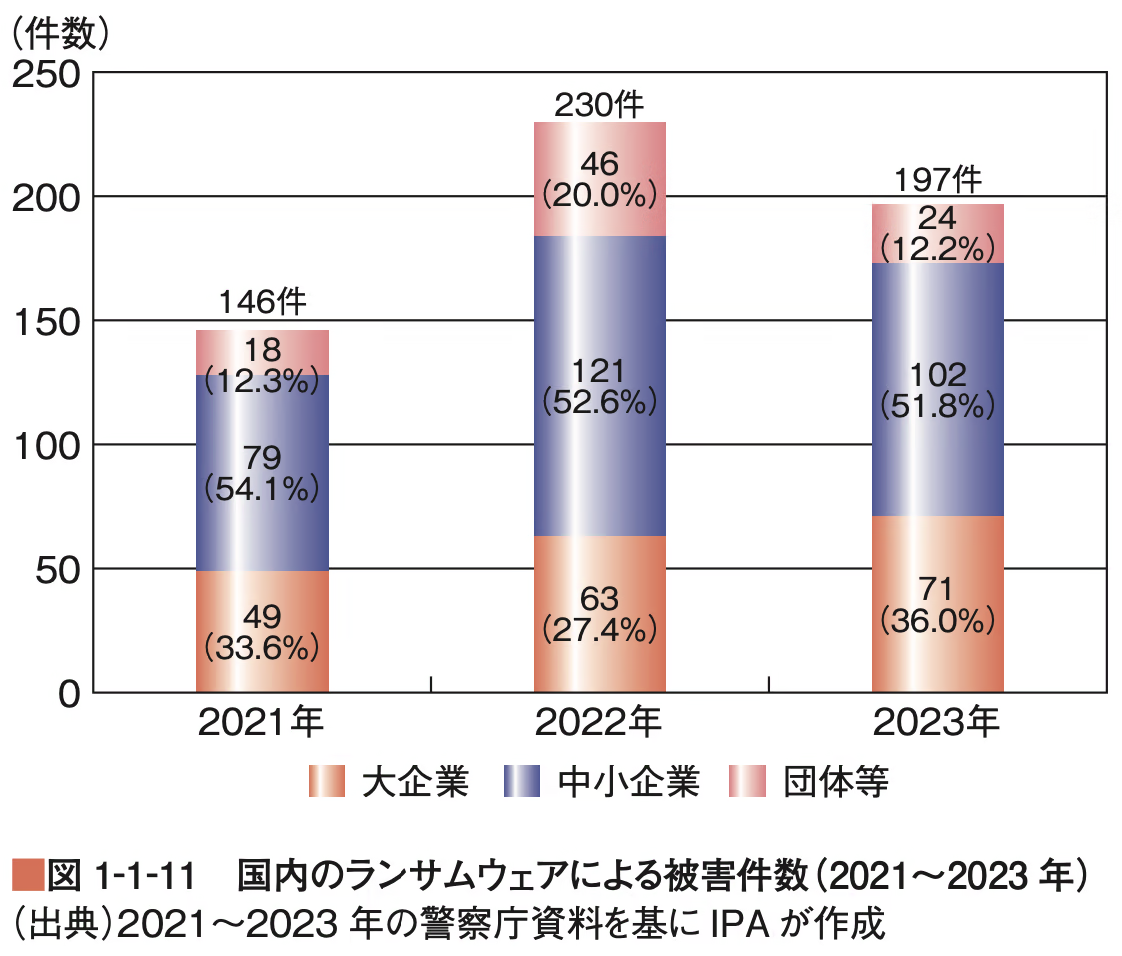

2024年7月30日に独立行政法人 情報処理推進機構(IPA)が発表した「情報セキュリティ白書 2024」によると、2023年にランサムウェア被害に遭った国内企業の 44.1%が、業務復旧に1か月以上、もしくは復旧作業が継続中 であると報告されました。大手通信キャリア、製造業、官公庁など、 業種を問わず被害 が発生しており、深刻な状況が浮き彫りとなっています。

2024年もサイバー攻撃の巧妙化・悪質化は止まらないと予想され、企業は更なるセキュリティ対策強化が求められます。本記事では、IPAが発表した 「情報セキュリティ白書 2024」 を基に、ランサムウェア攻撃の最新動向と具体的な対策、そして2024年に企業が特に注意すべき新たな脅威について、セキュリティ担当者や経営者に向けて解説します。

1. 2023年 ランサムウェア被害の実態:長期化する業務停止と高額化する被害

IPAの調査によると、2023年に警察庁へ報告されたランサムウェア被害は 197件 にのぼり、前年比で減少したものの、依然として 高い水準で推移 しています。深刻なのは、その被害規模の拡大です。被害を受けた企業の 44.1% が復旧に1か月以上もしくは復旧中と回答し、中には 1億円以上の費用 が発生したケースも報告されています。

2023年のランサムウェア攻撃に見られる2つの大きな特徴:

- 二重恐喝(ダブルエクストーション)の増加: データを暗号化するだけでなく、窃取したデータを公開すると脅迫する「二重恐喝」が主流化しています。企業は金銭被害に加えて、 レピュテーションリスク という深刻なダメージを受ける可能性があります。

- ノーウェアランサム攻撃の出現: データを暗号化せずに窃取し、その公開をちらつかせて身代金を要求する「ノーウェアランサム攻撃」も確認されています。暗号化が行われないため検知が難しく、企業は攻撃を受けていることに気づかないまま、深刻な情報漏えいに繋がる恐れがあります。

2023年に確認された主な侵入経路:

- VPN機器・リモートデスクトップサービスの脆弱性悪用: テレワークの普及に伴い、これらの機器を狙った攻撃が急増しています。セキュリティパッチの未適用や、初期設定のパスワードを使い続けるなど、基本的なセキュリティ対策の不備が原因となるケースが多く見られます。

- ファイル転送ソフトウェアの脆弱性悪用: MOVEit TransferやProselfなど、広く利用されているファイル転送ソフトウェアの脆弱性を悪用した攻撃が相次ぎました。攻撃者は、これらの脆弱性を利用して企業ネットワークに侵入し、機密データを窃取したり、ランサムウェアを拡散させたりします。

具体的な事例:

- 名古屋港: ランサムウェア攻撃により、港湾事務所のシステムが停止し、コンテナの搬出入作業が完全にストップしました。復旧までに約2日半を要し、物流に大きな影響を与えました。

- 社労士向けクラウドサービス: ランサムウェア攻撃により、サービスが停止し、多くの社労士事務所が業務に支障をきたしました。復旧までに約1か月を要し、顧客情報が漏えいした可能性も指摘されています。

2. 2024年の脅威:サプライチェーン攻撃・AI悪用… 企業はどう備える?

2024年は、ランサムウェア攻撃に加えて、以下の脅威への対策が重要となります。

サプライチェーン攻撃

企業間取引のデジタル化が進むにつれて、サプライチェーン全体を狙った攻撃が増加しています。取引先企業のセキュリティ対策の不備が、自社への攻撃に繋がる可能性も高まっています。

対策:

- 取引先のセキュリティ対策状況の把握と改善: 積極的にコミュニケーションを取り、セキュリティ対策の重要性を共有しましょう。

- 契約におけるセキュリティ要件の明確化: セキュリティ対策に関する基準やガイドラインを参考に、契約に具体的な要件を盛り込みましょう。

- SBOM (Software Bill of Materials) の活用: ソフトウェアの構成要素を可視化し、サプライチェーン全体での脆弱性管理を強化しましょう。

AIの悪用

生成AI技術の急速な発展は、偽情報やマルウェアの生成など、新たなセキュリティリスクをもたらしています。

対策:

- AI悪用に関する情報の収集: 最新の脅威動向を常に把握しましょう。

- 生成AI利用時のセキュリティ対策: 利用規約をよく確認し、個人情報や機密情報を入力しないなど、適切な利用方法を徹底しましょう。

- AIシステムのセキュリティ強化: 攻撃者によるAIシステムへの侵入や悪用を防ぐための対策を講じましょう。

内部不正対策

従業員による情報漏えい等の内部不正は、企業にとって大きな損害をもたらす可能性があります。

対策:

- 重要情報のアクセス制限: 重要情報へのアクセス権限を適切に管理し、ログを取得・監視しましょう。

- 従業員教育の徹底: セキュリティポリシーや行動規範を明確化し、従業員教育を徹底しましょう。

- 内部通報制度の整備: 不正行為を早期に発見・防止するために、内部通報制度を整備しましょう。

3. セキュリティ対策は継続的な取り組みが重要

サイバーセキュリティ対策は、一度実施すれば終わりではありません。常に最新の脅威動向を把握し、対策を見直し続けることが重要です。IPAが提供する情報やツール、各種ガイドラインなどを積極的に活用し、自社のセキュリティレベル向上に取り組みましょう。

IPAが提供する情報・ツール例:

- 情報セキュリティ10大脅威 2024

- 情報セキュリティ対策ベンチマーク

- 脆弱性対策情報データベース「JVN iPedia」

- サイバー情報共有イニシアティブ(J-CSIP)

- 情報セキュリティ安心相談窓口

- 各種セミナーや演習

4. まとめ:守るだけでなく、攻撃に備える! 企業を守る多層防御の重要性

サイバーセキュリティ対策は、もはや「守る」だけでは不十分です。攻撃を受けることを前提に、被害を最小限に抑え、迅速に復旧するための対策を講じる必要があります。IPAが提供する情報やツールを活用し、多層防御の考え方を取り入れながら、自社のセキュリティ体制を強化しましょう。

自社のセキュリティポリシーの策定や、セキュリティ対策にご不安ですか? 弊社のサービス は、組織が抱える課題を解決し、セキュリティ対策に関する様々なソリューションを提供しています。ぜひお気軽にご相談ください!

参考資料: