2025年ランサムウェア動向レポート:攻撃は巧妙化?最新調査から見る被害実態と対策

公開日

ランサムウェア攻撃は、企業にとって依然として深刻な脅威であり、その手口は年々巧妙化しています。自社を守るためには、最新の攻撃トレンドを正確に把握し、効果的な対策を講じることが不可欠です。

本記事では、サイバーセキュリティ企業Sophosが3,400の組織を対象に実施した最新の調査レポート「THE STATE OF RANSOMWARE 2025」に基づき、2025年におけるランサムウェアの被害実態、トレンドの変化、そして企業が今すぐ取るべき対策を詳しく解説します。

調査概要:Sophos「THE STATE OF RANSOMWARE 2025」

このレポートは、2025年1月から3月にかけて、過去1年間にランサムウェアの被害を受けた17カ国・3,400の組織のIT/サイバーセキュリティリーダーを対象に行われた独立調査の結果をまとめたものです。

5つの主要トレンドで読み解く「ランサムウェアの今」

2025年のランサムウェア攻撃には、主に以下の5つの注目すべき変化が見られます。

- データ暗号化率の低下: データを暗号化する攻撃は50%と、過去6年で最も低い水準になりました。

- 身代金額の減少: 身代金の要求額・支払額ともに中央値が前年比で大幅に減少しました。

- 復旧コストの低下と復旧時間の短縮: 身代金を除く平均復旧コストは44%減少し、復旧にかかる時間も短縮傾向にあります。

- 攻撃原因の多様化: 技術的な侵入経路に加え、専門知識や人員不足といった組織的な要因が被害に大きく関わっています。

- 担当者への人的影響の深刻化: 攻撃はIT/サイバーセキュリティチームに大きな精神的負担を強いています。

なぜ被害は起きるのか?侵入を許す「技術」と「組織」の穴

ランサムウェア攻撃の被害を防ぐには、その原因を理解することが不可欠です。レポートでは、攻撃の根本原因を「技術的」と「組織的」の2つの側面から分析しています。

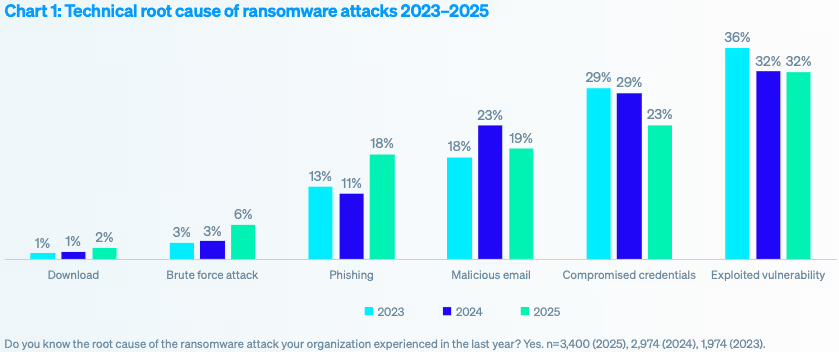

技術的侵入経路:3年連続トップは「脆弱性の悪用」

攻撃者が組織のネットワークに侵入する技術的な手口として、3年連続で最も多かったのが「脆弱性の悪用」(32%)でした。次いで「侵害された認証情報」(23%)が続きます。「フィッシング」(18%)も急激に増えており、新たな脅威の中心に迫る勢いです。

図表1 ランサムウェア攻撃の技術的な根本原因(2023-2025年)

図表1 ランサムウェア攻撃の技術的な根本原因(2023-2025年)

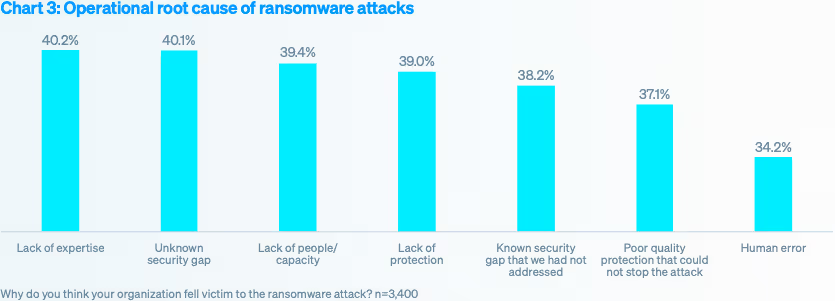

組織的課題:「専門知識・セキュリティギャップ・人員」の不足

一方で、被害組織の40.2%が「専門知識の不足」を挙げるなど、技術だけでは解決できない組織的な課題も浮き彫りになりました。「組織が認識していなかったセキュリティギャップ」(40.1%)、「人員やキャパシティの不足」(39.4%)もほぼ同率で続いており、多くの組織がリソース不足に直面していることがわかります。

図表2 ランサムウェア攻撃の組織的な根本原因

図表2 ランサムウェア攻撃の組織的な根本原因

攻撃されたデータはどうなる?「暗号化」から「窃取・脅迫」へ

近年のランサムウェア攻撃は、単にデータを暗号化するだけではありません。データを盗み出し「公開する」と脅す手口が主流となりつつあります。

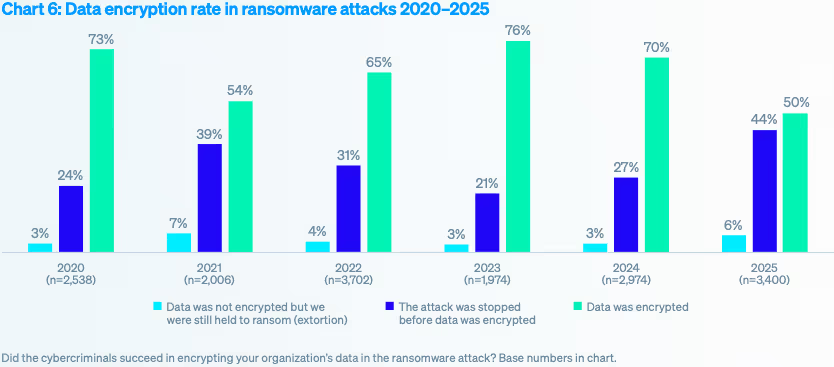

データ暗号化率は過去6年で最低、しかし脅威は残る

2025年の調査では、攻撃の結果データが暗号化されたケースは50%で、過去6年間で最も低い割合となりました。これは、組織が暗号化前に攻撃を阻止できるようになった可能性を示唆しますが、暗号化されなくてもデータ窃取による脅迫(Extortion)のリスクは残ります。

図表3 ランサムウェア攻撃におけるデータ暗号化率の推移(2020-2025年)

図表3 ランサムウェア攻撃におけるデータ暗号化率の推移(2020-2025年)

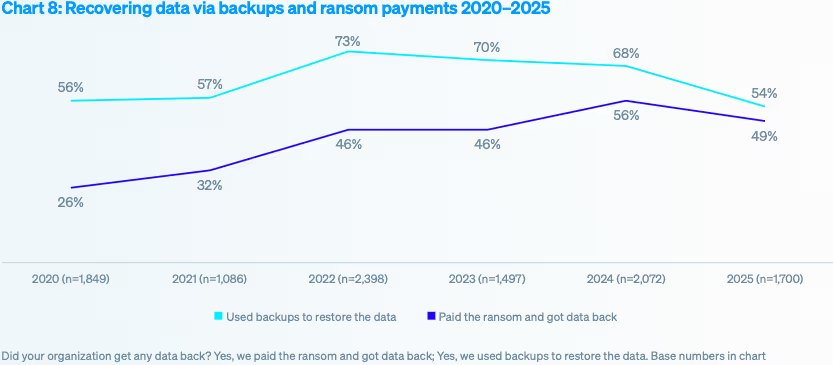

データ復旧の現実:バックアップ利用は過去最低、身代金支払いは高水準

暗号化されたデータをどう復旧したかを見ると、「バックアップを利用した」組織は54%と過去6年で最低でした。対照的に、「身代金を支払った」組織は49%にのぼり、依然として高い水準です。これは、バックアップからの復旧が必ずしも容易ではない現実を物語っています。

図表4 データ復旧方法の推移(2020-2025年)

図表4 データ復旧方法の推移(2020-2025年)

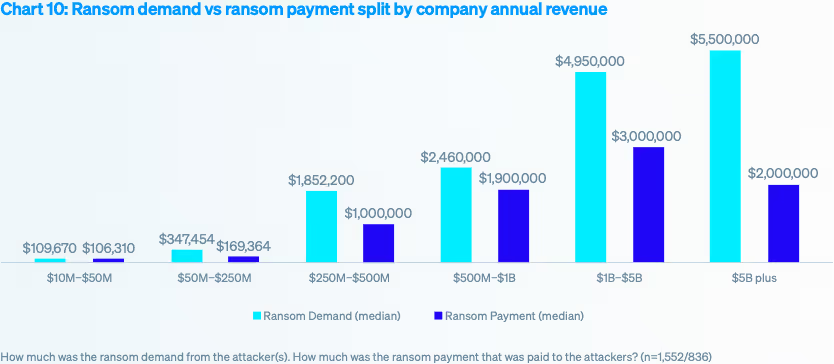

身代金交渉のリアル:要求額は減少、支払額はさらに低い傾向

身代金の額にも大きな変化が見られます。

身代金の中央値は前年から半減

2025年における身代金支払額の中央値は100万ドルで、2024年の200万ドルから50%も減少しました。要求額の中央値も132万ドルと、前年の200万ドルから34%減少しています。

53%が要求額より減額して支払い

身代金を支払った組織のうち、53%が当初の要求額よりも少ない金額を支払っていました。これは攻撃者との交渉の余地があることを示唆しています。一方で、要求額通り支払ったのは29%、要求額より多く支払ったのは18%でした。

図表5 年間収益ごとの身代金要求額と支払額の中央値

図表5 年間収益ごとの身代金要求額と支払額の中央値

ビジネスへの影響:コストは下がり、復旧は速くなる

ランサムウェア攻撃がビジネスに与える影響にも改善が見られます。

平均復旧コストは44%減少

身代金の支払いを除いた平均復旧コストは153万ドルで、2024年の273万ドルから大幅に減少しました。

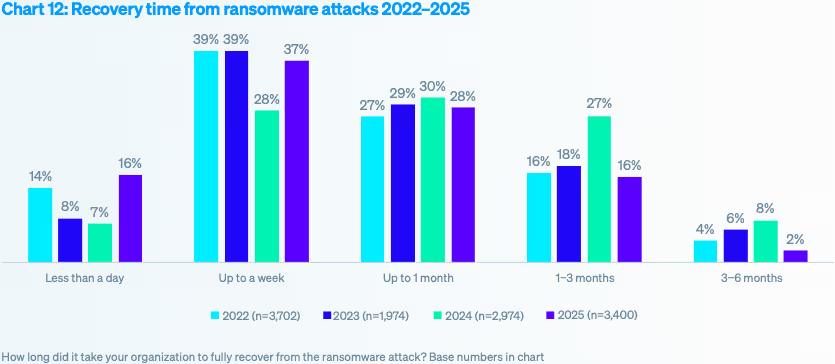

復旧スピードは向上、半数以上が1週間以内に回復

攻撃からの復旧時間も改善しています。2025年には53%の組織が1週間以内に完全に復旧しており、2024年の35%から大きく向上しました。この背景には、インシデント対応準備の進展があると考えられます。

図表6 ランサムウェア攻撃からの復旧時間の推移(2022-2025年)

図表6 ランサムウェア攻撃からの復旧時間の推移(2022-2025年)

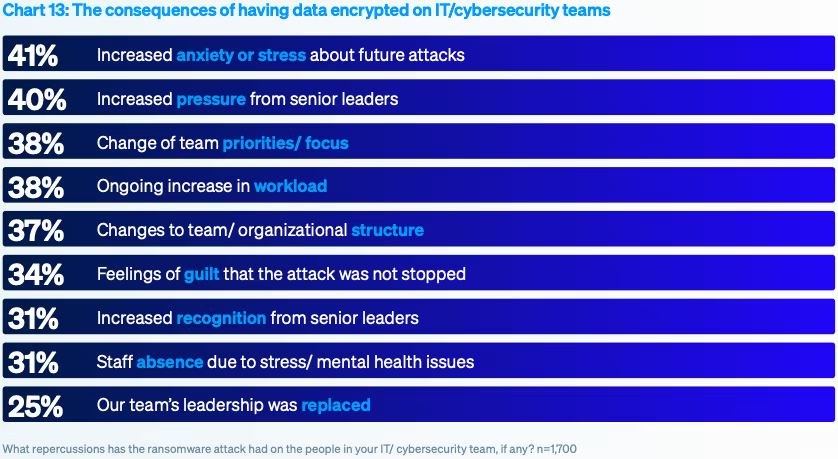

見過ごせない「人」への影響:疲弊するサイバーセキュリティ担当者

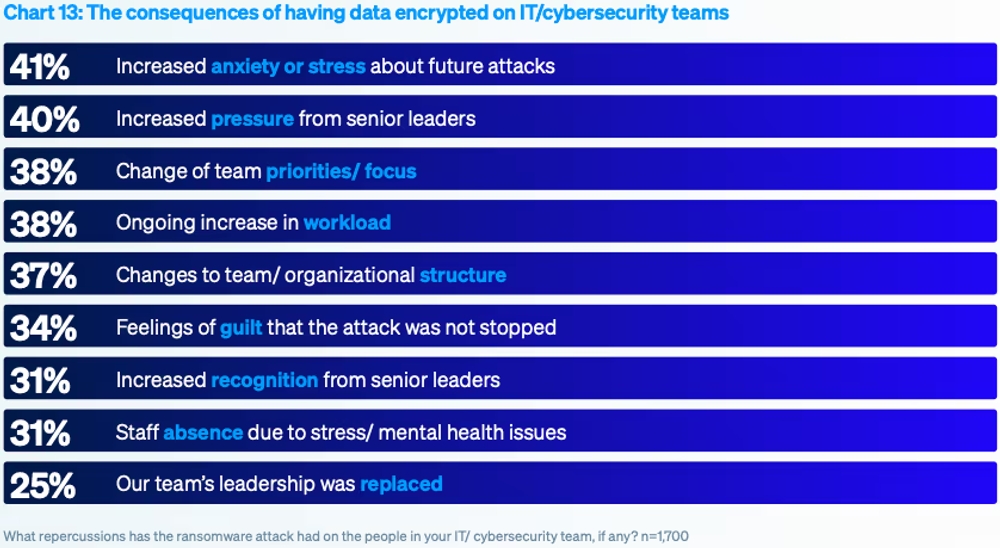

ランサムウェア攻撃は、システムだけでなく、対応にあたる従業員にも深刻な影響を及ぼします。

調査では、41%のIT/サイバーセキュリティチームが「将来の攻撃に対する不安やストレスの増加」を感じ、40%が「経営層からのプレッシャーの増加」を報告しています。さらに、4分の1の組織でチームのリーダーが交代するなど、キャリアにも影響が及んでいます。

図表7 データ暗号化がIT/サイバーセキュリティチームに与える影響

図表7 データ暗号化がIT/サイバーセキュリティチームに与える影響

まとめ:変化する脅威に備えるための4つのアプローチ

Sophosのレポートは、ランサムウェアの脅威が形を変えながらも依然として深刻であることを示しています。復旧コストの低下といった好材料もありますが、組織的な脆弱性や人的な負担といった課題はより深刻化しています。

この変化する脅威に対抗するため、レポートでは以下の4つのアプローチを推奨しています。

- 予防 (Prevention): 攻撃を未然に防ぐことが最も成功率の高い防御です。技術的・組織的な根本原因を排除することが重要です。

- 保護 (Protection): エンドポイント(サーバーを含む)は攻撃者の主要な標的です。専用の対策を導入し、悪意のある暗号化を阻止・復旧できる体制を整えましょう。

- 検知と対応 (Detection and response): 攻撃を早期に阻止するほど、被害は少なくなります。24時間体制の脅威検知と対応は、今や不可欠な防御層です。

- 計画と準備 (Planning and preparation): インシデント対応計画を準備し、その展開に習熟しておくことが、有事の際の結果を大きく左右します。質の高いバックアップを確保し、定期的にリストア訓練を行いましょう。

Webサービスや社内のセキュリティにお困りですか? 弊社のサービス は、開発チームが抱える課題を解決し、生産性と幸福度を向上させるための様々なソリューションを提供しています。ぜひお気軽にご相談ください!

参考資料: