AIエージェントは自律的にサイバー攻撃を行えるか?脆弱性エクスプロイト能力の最新評価

Anthropic、OpenAI、Googleの研究者らによる、AIエージェントの脆弱性攻撃(エクスプロイト)能力の最新評価を解説します。Claude Mythos等の驚異的な攻撃成功率と、今後のセキュリティ対策への影響についてまとめました。

Anthropic、OpenAI、Googleの研究者らによる、AIエージェントの脆弱性攻撃(エクスプロイト)能力の最新評価を解説します。Claude Mythos等の驚異的な攻撃成功率と、今後のセキュリティ対策への影響についてまとめました。

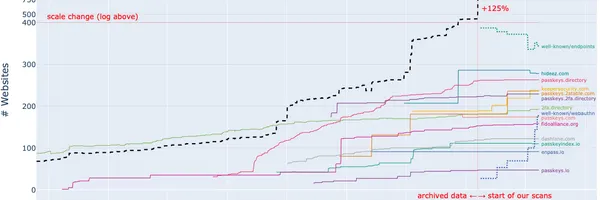

パスワードレス認証として普及が進むパスキーですが、実際のWebサイトにおける実装には深刻な脆弱性が潜んでいることが判明しました。本記事では、100以上のサイトを対象とした調査研究に基づき、パスキーの導入状況、実装時の課題、具体的なセキュリティリスクを解説します。

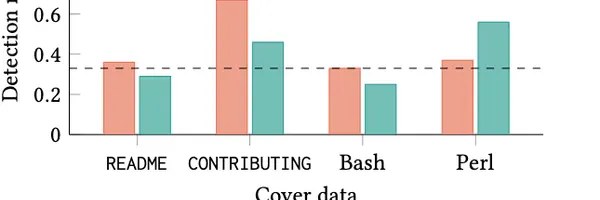

複雑化する攻撃を前に、Pull Requestは誰が書いたかが重要な時代へ。人間もAIも検知困難な手口の仕組みと、オープンソースプロジェクトを守るための必須対策を紹介。

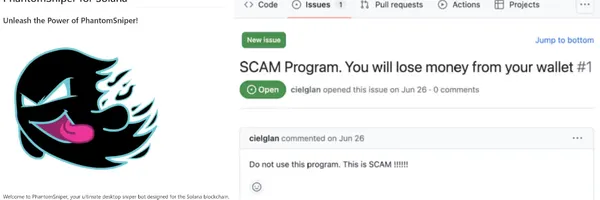

GitHubのStar数はプロジェクトの人気を示す指標ですが、近年「偽スター」による水増しが問題となっています。本記事では大規模調査データを基に、偽スターの実態やマルウェア拡散との関連性、長期的なプロモーション効果の有無について詳しく解説します。

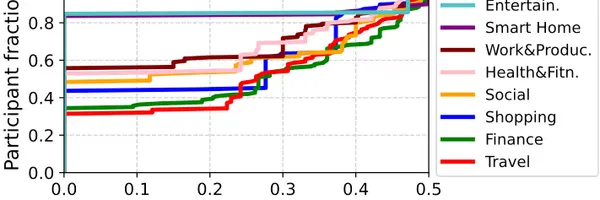

ユーザーはAIエージェントにどこまで情報を渡すのでしょうか。最新のユーザー調査から、AIのミスに対するシビアな反応、無意識な過剰許可の実態、利用シーンや年齢層による権限付与の違いを紐解きます。ユーザー心理に寄り添うAI設計のための必読レポートです。

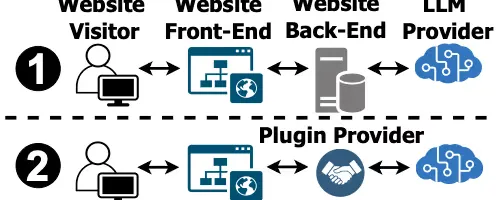

AIチャットボットをWebサイトに導入する際に潜むプロンプトインジェクションのリスクを解説します。1万以上のサイトを対象とした最新調査に基づき、プラグインの脆弱性やサイバー攻撃の手口、そしてWebサイト運営者が実践すべき具体的なセキュリティ対策を分かりやすくお伝えします。

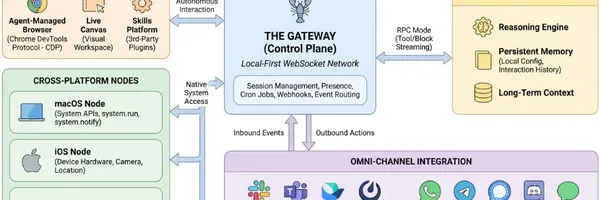

自律型AIエージェント「OpenClaw」を事例に、LLMベースのシステムが直面する新たなセキュリティ脅威と、システム全体を保護するための防御アーキテクチャ「FASA」について解説します。

%20comparison%20of%20no%20dark%20pattern%20vs.%20one%20dark%20pattern%20enabled.CbOX91HQ_Z85Nml.webp)

AIによるWeb自動化で懸念される「ダークパターン」への脆弱性を最新論文から解説。優秀なLLMエージェントほど罠に陥りやすいパラドックスや視覚機能の悪影響、プロンプト対策の限界を紐解き、安全なタスク実行に向けた課題を明らかにします。

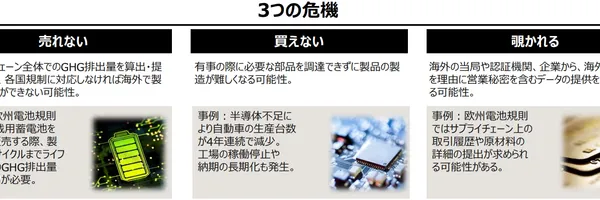

経済産業省のガイドラインに基づき、企業間の安全なデータ共有を実現する具体策を解説します。データ主権の保護、複雑な商流に対応する業務要件、データスペースの設計など実務に直結するノウハウを網羅。自社の環境構築の指針としてご活用ください。

AI・ML特有のサイバー攻撃から組織をどう守るか。日豪米など主要国が合意した国際的な指針を基に、外部データやサードパーティ利用時の注意点、ライフサイクル全体で求められる多層防御のノウハウを紐解きます。

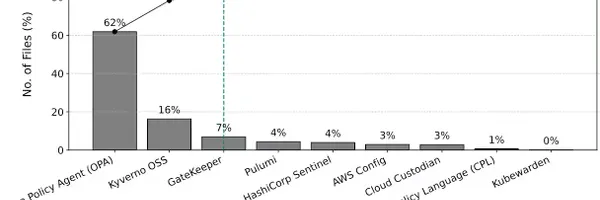

Policy-as-Code (PaC) はOSSでどのように採用されているのか?399のGitHubリポジトリを対象とした大規模調査に基づき、OPAやKyverno等のツール人気、使用目的、DevOpsやMLOpsでの活用実態を解説します。

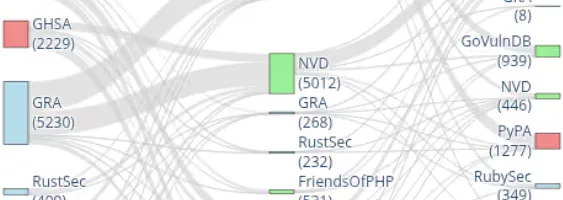

GitHub Security Advisories(GHSA)のレビュープロセスを徹底解説。GRA経由なら最短2日で通知される一方、NVD経由では約1ヶ月の遅延が発生する実態と、その背景にある仕組みを明らかにします。