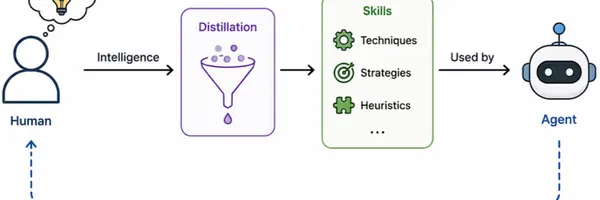

なぜAIエージェントに「スキル」が必要なのか? 記憶と行動を繋ぐエコシステムを解説

大規模言語モデル(LLM)エージェントの可能性を広げる「エージェントスキル」について解説します。本記事では、スキルの定義から表現方法、ライフサイクル、セキュリティリスクまで、最新の調査論文をもとにわかりやすく紐解きます。

大規模言語モデル(LLM)エージェントの可能性を広げる「エージェントスキル」について解説します。本記事では、スキルの定義から表現方法、ライフサイクル、セキュリティリスクまで、最新の調査論文をもとにわかりやすく紐解きます。

Anthropic、OpenAI、Googleの研究者らによる、AIエージェントの脆弱性攻撃(エクスプロイト)能力の最新評価を解説します。Claude Mythos等の驚異的な攻撃成功率と、今後のセキュリティ対策への影響についてまとめました。

LLMによるAIコーディングは便利ですが、思考を委ねる「最小抵抗の道」に流されるとプログラマーの創造性が奪われる罠があります。本記事では最新研究に基づき、コードの均質化やひらめきの減少を防ぎ、創造性を最大化する最適な活用戦略を解説します。

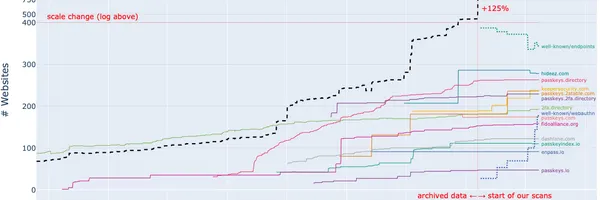

パスワードレス認証として普及が進むパスキーですが、実際のWebサイトにおける実装には深刻な脆弱性が潜んでいることが判明しました。本記事では、100以上のサイトを対象とした調査研究に基づき、パスキーの導入状況、実装時の課題、具体的なセキュリティリスクを解説します。

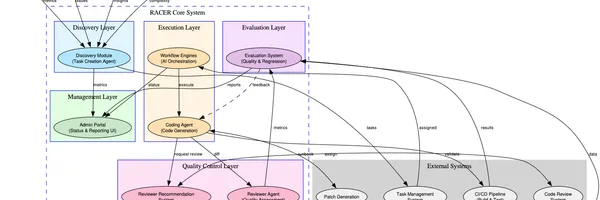

Meta社のAIエージェント「RACER」による自律的リファクタリングの事例を解説。完全化保守を自動化し、数百人規模の労力削減を実現した仕組みとは?開発維持コストを踏まえた純粋な生産性向上と、将来の保守性への効果を詳しく紐解きます。

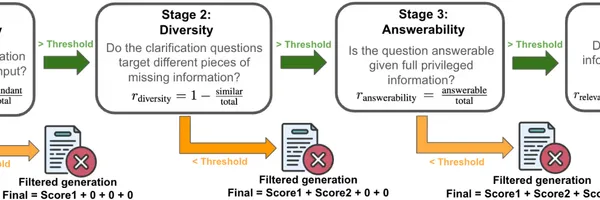

AIへのプロンプト指示や他者への業務依頼において、要件の曖昧さは失敗の元です。本記事では問題解決に直結する情報の見極め方と、相手が確実に答えられる「良い質問」の法則を解説します。

複雑化する攻撃を前に、Pull Requestは誰が書いたかが重要な時代へ。人間もAIも検知困難な手口の仕組みと、オープンソースプロジェクトを守るための必須対策を紹介。

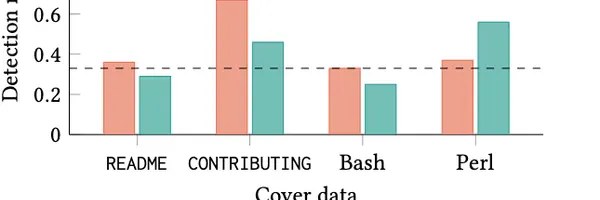

GitHub CopilotやCursor等のAIツールが、コメントアウトされた欠陥コードを読み取り、新たなバグを生成しやすくなります。最新の論文データに基づき、プロンプト対策の限界や開発者が注意すべきポイントを説明します。

オープンソースプロジェクトにおける開発者の定着率は、誰とコラボレーションするかで大きく変わります。160万人の開発履歴を分析した研究から、女性同士のつながりが離脱リスクを最大20.7%下げる事実と、多様性のあるコミュニティ構築の重要性を解説します。

コーネル大学等の最新研究をもとに、コーディング面接における評価基準の変化、新たに求められる専門性、評価者と候補者間で生じる課題と対策を詳しく解説します。

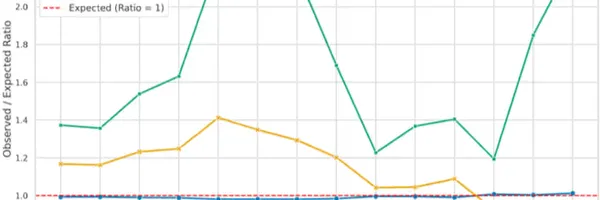

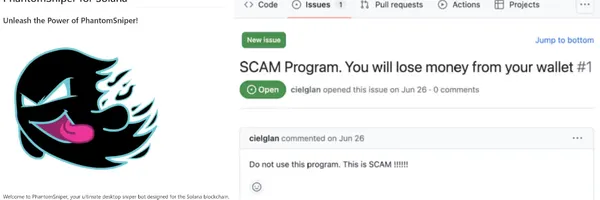

GitHubのStar数はプロジェクトの人気を示す指標ですが、近年「偽スター」による水増しが問題となっています。本記事では大規模調査データを基に、偽スターの実態やマルウェア拡散との関連性、長期的なプロモーション効果の有無について詳しく解説します。

生成AIがソフトウェア開発を変革する中、エンジニア育成のあり方が問われています。本記事では、現役エンジニア51名を対象とした調査論文に基づき、現場で真に求められるAIスキルや伝統的スキルの変化、そして教育現場への実践的なポイントを解説します。